So integrieren Sie Arcserve UDP 10.0 in Active Directory unter Verwendung von Windows-Gruppen

Die vorhandene Funktion für rollenbasierte Verwaltung (UDP-RBA) ermöglicht die Verwaltung von UDP-Berechtigungen auf Basis von Active Directory (AD)-Gruppen. Die vorherige Version von UDP-RBA hat nur einzelne AD-Benutzerkonten unterstützt. Jetzt können auch AD-Gruppen als RBA-Rollen fungieren.

Der schreibgeschützte sekundäre LDAP-Benutzerspeicher lässt sich durch Ausführen eines Hilfsprogramms automatisch hinzufügen.

Befolgen Sie diese Schritte:

- Starten Sie die Befehlszeile, und führen Sie C:\Program Files\Arcserve\Unified Daten Protection\Management\BIN aus.

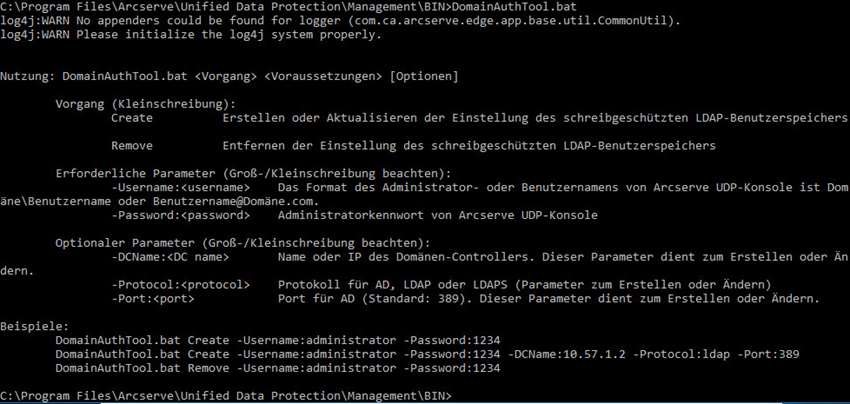

- Führen Sie das Dienstprogramm DomainAuthTool.bat aus.

- Die folgenden Informationen werden auf dem Bildschirm angezeigt:

-

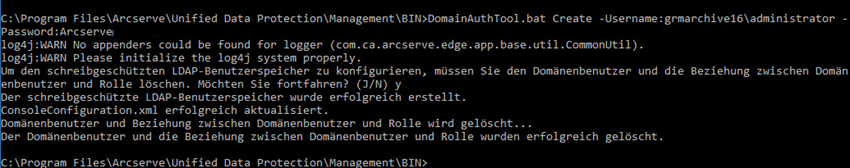

- Erstellen Sie einen schreibgeschützten sekundären LDAP-Benutzerspeicher, und ändern Sie gleichzeitig die optionalen Parameter. Beispiel: Sehen Sie sich den gelb markierten Befehl im Screenshot unten an.

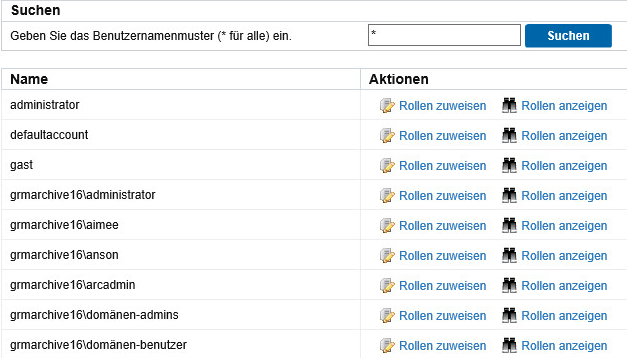

- Weisen Sie die lokale Benutzerrolle zu.

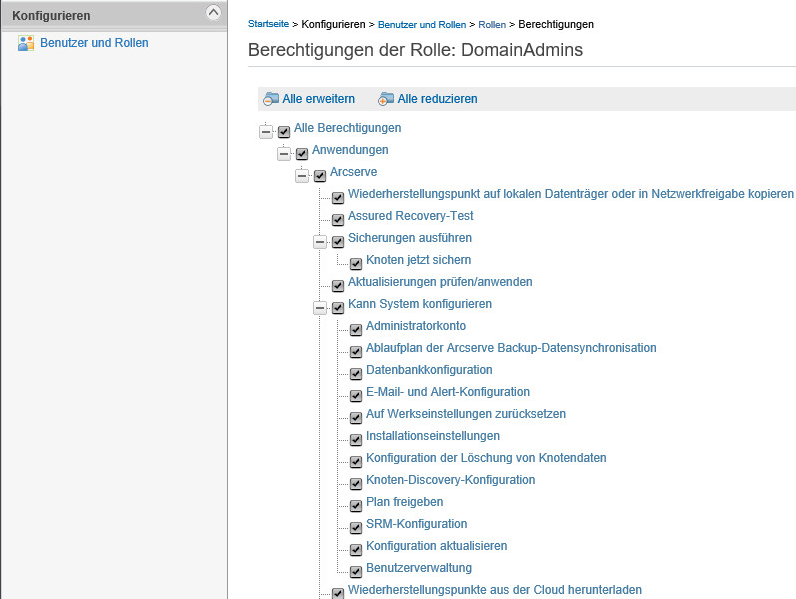

- Um den schreibgeschützten LDAP-Domänenbenutzern eine Berechtigung hinzuzufügen, führen Sie die folgenden Schritte durch:

- Treten Sie der Gruppe über den Domänencontroller bei.

- Fügen Sie die Arcserve UDP-Berechtigung für die entsprechende Gruppe hinzu, wie im folgenden Screenshot gezeigt.

- (Optional) Entfernen Sie den LDAP-Benutzerspeicher mit dem Dienstprogramm.

-

Weitere Informationen finden Sie unter Zuweisen einer vordefinierten Rolle.

Hinweis: Das direkte Zuweisen der lokalen Standardrolle zu schreibgeschützten Domänenbenutzern ist nicht möglich.

Der Benutzer kann sich nun bei der Arcserve UDP-Konsole mit einer speziellen Berechtigung anmelden.

Führen Sie das Dienstprogramm aus, um den LDAP-Benutzerspeicher zu entfernen. Starten Sie dann den Verwaltungsdienst neu. Der vorherige Domänenbenutzer wird wie unten angezeigt aufgelistet.